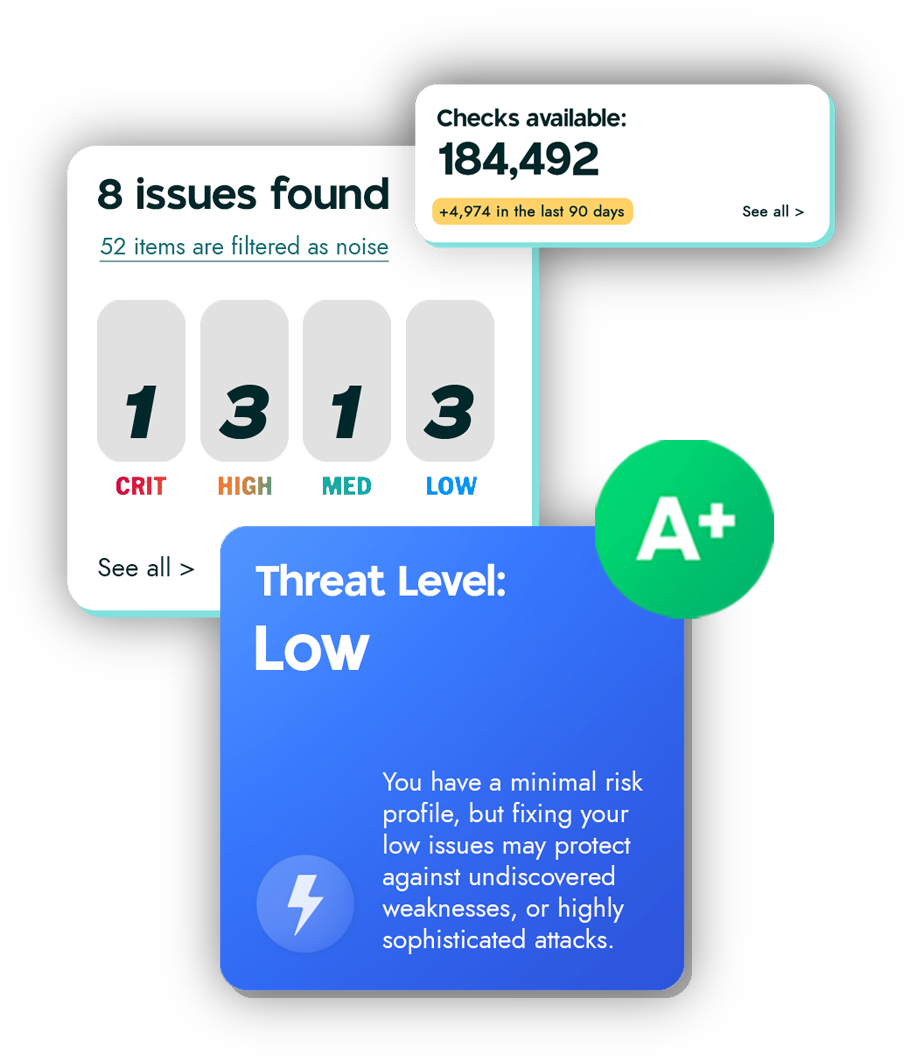

Analyse externe Surveillance de la surface d'attaque DAST Sécurité des sites Web Priorisation par le risque Sécurité des API Intégrations Détection des menaces émergentes CSPM Conformité Rapports de cyberhygiène Analyse interne

Comparer Vullify

Alternative à Qualys Alternative à Tenable Alternative à Rapid7 Alternative à Intruder Alternative à Detectify Alternative à Acunetix Alternative à Invicti Alternative à Pentest-Tools